Η Kaspersky αποκάλυψε μια κακόβουλη εκστρατεία η οποία χρησιμοποιούσε ένα installer λογισμικού Free Download Manager για τη διάδοση ενός Linux backdoor για τουλάχιστον τρία χρόνια.

Οι ερευνητές ανακάλυψαν ότι τα θύματα μολύνθηκαν όταν κατέβασαν το λογισμικό από τον επίσημο ιστότοπο, υποδεικνύοντας ότι πρόκειται για πιθανή επίθεση στην αλυσίδα εφοδιασμού. Οι παραλλαγές του κακόβουλου λογισμικού που χρησιμοποιήθηκαν σε αυτήν την εκστρατεία εντοπίστηκαν για πρώτη φορά το 2013.

Οι νέες συσκευές «φέρνουν» και νέες προσπάθειες απάτης – Τι να προσέχετε

Οι ειδικοί της Kaspersky εντόπισαν μια νέα κακόβουλη εκστρατεία που στοχεύει συστήματα Linux, όπου οι φορείς απειλής ανέπτυξαν ένα backdoor – ένα είδος Trojan – στις συσκευές των θυμάτων χρησιμοποιώντας μολυσμένη έκδοση ενός δημοφιλούς ελεύθερου λογισμικού: Free Download Manager. Μόλις μολυνθεί η συσκευή, ο στόχος των επιτιθέμενων είναι να κλέψουν πληροφορίες όπως λεπτομέρειες σχετικά με το σύστημα, το ιστορικό περιήγησης, αποθηκευμένους κωδικούς πρόσβασης, αρχεία πορτοφολιού κρυπτονομισμάτων, ακόμη και διαπιστευτήρια για υπηρεσίες cloud όπως το Amazon Web Services ή το Google Cloud. Σύμφωνα με την τηλεμετρία της Kaspersky, τα θύματα αυτής της εκστρατείας βρίσκονται σε όλον τον κόσμο, συμπεριλαμβανομένης της Βραζιλίας, της Κίνας, της Σαουδικής Αραβίας και της Ρωσίας.

Κατά τη διάρκεια της έρευνας σχετικά με τους οδηγούς εγκατάστασης του Free Download Manager στο YouTube για υπολογιστές Linux, οι ειδικοί της εταιρείας βρήκαν περιπτώσεις όπου οι δημιουργοί βίντεο παρουσίασαν ακούσια την αρχική διαδικασία μόλυνσης: κάνοντας κλικ στο κουμπί λήψης στον επίσημο ιστότοπο γινόταν λήψη της κακόβουλης έκδοσης του Free Download Manager. Αντίθετα, σε ένα άλλο βίντεο, έγινε λήψη μιας νόμιμης έκδοσης του λογισμικού. Είναι πιθανό οι προγραμματιστές κακόβουλου λογισμικού να έγραψαν τον κώδικα για την κακόβουλη ανακατεύθυνση για να εμφανιστεί με κάποιο βαθμό πιθανότητας ή με βάση το ψηφιακό αποτύπωμα του δυνητικού θύματος. Ως αποτέλεσμα, ορισμένοι χρήστες κατευθύνθηκαν σε ένα κακόβουλο πακέτο, ενώ άλλοι έλαβαν ένα καθαρό.

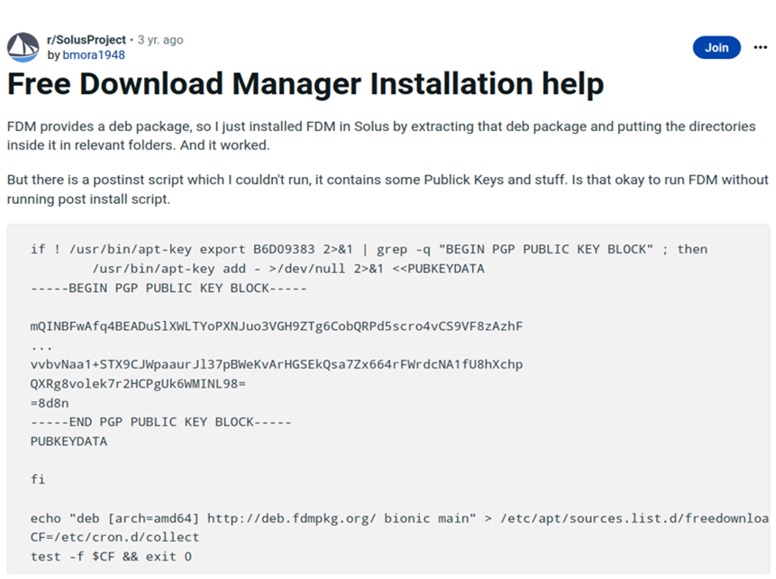

Σύμφωνα με τα ευρήματα της Kaspersky, η εκστρατεία διήρκεσε τουλάχιστον τρία χρόνια – από το 2020 έως το 2022. Το κακόβουλο πακέτο εγκατέστησε την έκδοση Free Download Manager που κυκλοφόρησε το 2020. Επιπλέον, κατά τη διάρκεια αυτού του χρονικού πλαισίου, υπήρξαν συζητήσεις σε ιστότοπους όπως το StackOverflow και το Reddit σχετικά με προβλήματα που προκαλούνται από τη μολυσμένη διανομή λογισμικού. Ωστόσο, οι χρήστες δεν γνώριζαν ότι αυτά τα ζητήματα προκλήθηκαν από κακόβουλη δραστηριότητα.

Ένας χρήστης του Reddit αναρωτιέται αν μπορεί να εγκαταστήσει το Free Download Manager χωρίς να εκτελέσει το σενάριο που αποδεικνύεται ότι περιέχει κακόβουλο λογισμικό

Η τεχνική ανάλυση της εκστρατείας παρουσιάζεται στην ανάρτηση στο Securelist. Για να αποφύγετε σχετικές απειλές, μπορείτε να εφαρμόσετε τα ακόλουθα μέτρα ασφαλείας:

- Επιλέξτε μια αποδεδειγμένη λύση ασφάλειας τερματικού σημείου, όπως το Kaspersky Endpoint Security for Business, η οποία είναι εξοπλισμένη με δυνατότητες ανίχνευσης και ελέγχου ανωμαλιών βάσει συμπεριφοράς για αποτελεσματική προστασία από γνωστές και άγνωστες απειλές.

- Χρησιμοποιήστε το προϊόν Kaspersky Embedded Systems Security. Αυτή η προσαρμόσιμη, πολυεπίπεδη λύση παρέχει βελτιστοποιημένη ασφάλεια για ενσωματωμένα συστήματα, συσκευές και σενάρια που βασίζονται σε Linux, σύμφωνα με τα αυστηρά κανονιστικά πρότυπα που ισχύουν για αυτά τα συστήματα.

- Δεδομένου ότι τα κλεμμένα διαπιστευτήρια ενδέχεται να διατεθούν προς πώληση στο dark web, χρησιμοποιήστε το Kaspersky Digital Footprint Intelligence για να παρακολουθείτε τις σκιώδεις πηγές και να εντοπίζετε έγκαιρα τις σχετικές απειλές.